51 % des personnes interrogées ont déclaré avoir subi une attaque par ransomware au cours des 12 derniers mois. À quoi ressemblent ces attaques et quelles tactiques peuvent aider à les contrer ? Téléchargez le rapport complet pour plus d'informations.

E-Mail Security 3.0.

Une stratégie complète de sécurité des e-mails.

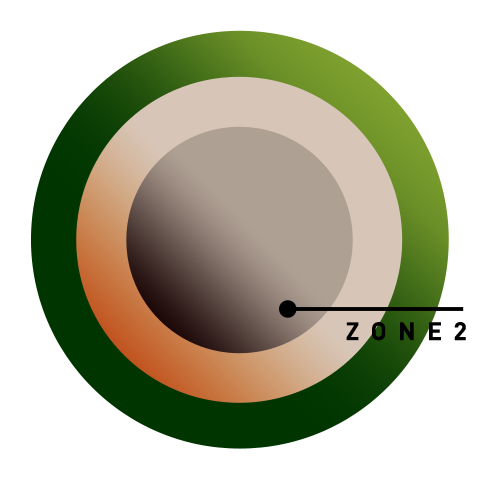

Presque toutes les cyberattaques sont perpétrées via les e-mails. Pourquoi ? Le trafic des e-mails ne s'arrête jamais, les e-mails sont dignes de confiance, ils contiennent des liens et des pièces jointes et peuvent aussi être facilement falsifiés. La protection contre les attaques par e-mail consistait autrefois à protéger le périmètre (à la frontière de votre entreprise), mais l'époque où cela suffisait est révolue. Les entreprises doivent désormais passer d'une approche de la sécurité basée sur le périmètre à une approche omniprésente et globale.

Mimecast relève les défis actuels en matière de sécurité du courrier électronique avec Email Security 3.0. Notre technologie est évolutive et aide les clients à atteindre une sécurité maximale tout en réduisant les coûts et la complexité. Chez Mimecast, de nombreuses technologies importantes, mais disparates, sont réunies dans une seule plateforme cloud facile à utiliser.

Au périmètre - A la frontière de votre entreprise.

Les attaquants envoient des spams et des virus par e-mail ou y incluent des URL malveillants pour mener des attaques de phishing et de spear phishing. Ils se servent également de formes de logiciels malveillants que les entreprises ne peuvent pas détecter avec les signatures et les technologies antivirus traditionnelles. Bien que le concept traditionnel de « périmètre » ait évolué, il n'en reste pas moins que la sécurisation des e-mails est l'une des mesures les plus importantes pour les entreprises afin de réduire les risques et d’éviter les perturbations.

Les défis.

- Phishing et Spear Phishing

- Attaques d'usurpation d'identité

- URLs corrompus

- Atteinte au trafic d’e-mails

Télécharger la fiche technique

Dans votre réseau et votre entreprise.

Même avec un solide périmètre de sécurité de la messagerie, les attaquants peuvent contourner les défenses et opérer au sein d'un réseau de messagerie en utilisant des comptes d'utilisateurs compromis ou l'ingénierie sociale pour envoyer des e-mails malveillants aux employés ainsi qu'aux clients et partenaires. Les employés sont également susceptibles d'ouvrir des pièces jointes, de cliquer sur des liens et d’être victime de tentatives de fraude. Il n'est donc pas surprenant que l'erreur humaine soit un facteur dans la majorité des attaques réussies.

Les défis.

- Attaques qui se propagent d'employé à employé

- Attaques transmises des employés aux clients et partenaires

- Erreurs humaines / manque de sensibilisation

- Données définitivement perdues

En dehors du périmètre.

Sans même avoir à se préoccuper des interfaces sécurisées de l'entreprise, il est assez facile pour les attaquants d'enregistrer des sites Web et des domaines fictifs sur Internet. Même des attaquants inexpérimentés peuvent enregistrer un domaine de marque similaire ou héberger un site web conçu pour tromper les clients, les partenaires et les employés, détruisant ainsi la valeur et donc la réputation et la confiance que des marques connues ont façonné à force de travail.

Les défis.

- Protection contre les atteintes à la réputation dues au phishing et à l'usurpation d'identité

- Protection de votre(vos) domaine(s)

- Démantèlement de faux sites web

- Reconnaissance proactive des faux domaines

Télécharger la fiche technique

Intégration dans votre écosystème existant.

Les intégrations dans l'API et l'écosystème de Mimecast soutiennent vos applications et processus métiers existants. L'écosystème comprend à la fois des API et des partenaires technologiques pour vous aider à tirer le meilleur parti de votre installation Mimecast. Intégrez les applications existantes pour protéger votre entreprise, détecter les menaces et réagir rapidement aux incidents. Découvrez en plus et contactez-nous.

Veuillez tenir compte de notre déclaration de protection des données vous informant exhaustivement sur le traitement de vos données et sur vos droits en matière de protection des données.

Want to find out more?

Our contact, Göksal Gülbahar, is waiting to advise you. Just get in touch.